Azure ATP pełni tą samą funkcję co ATA z tym że ATP jest usługą chmurową i pozwala wykrywać zagrożenia w logowaniach użytkowników w lokalnym AD jak i Azure AD. Od momentu wdrożenia ATA lub ATP potrzeba trochę czasu aby ta usługa zbudowała sobie mapę zachowań użytkowników takich jak miejsca geograficzne i adresy IP z których się logują. Po tym okresie rozruchu ATA/ATP monitoruje czynności takie jak podejrzane modyfikacje ważnych grup w AD, ataki brute force, wykorzystanie kont administracyjnych do skanowania AD, itp. Możliwości całkiem fajne a wdrożenie też nie wygląda najgorzej, zresztą przekonajcie się sami 🙂

PS. Windows Defender ATP a Azure ATP to dwie zupełnie inne usługi! Choć można je zintegrować 🙂

Architektura rozwiązania

Podobnie jak w ATA tak i w ATP mamy możliwość zainstalowania sensorów (w ATA – Gateway) bezpośrednio na kontrolerach domeny lub na oddzielnym serwerze. W tym drugim przypadku żeby ATP działało trzeba jeszcze zrealizować port mirroring na switchach tak żeby ruch sieciowy z kontrolerów domeny był widoczny przez serwer z ATP sensor. Taki sensor instalowany na oddzielnym serwerze może obsłużyć więcej ruchu i jest zalecany do dużych, produkcyjnych środowisk gdzie często nie chcemy instalować nic dodatkowego na kontrolerach domeny. Oczywiście moje środowisko labowe do takich nie należy więc w tym przypadku zainstaluję sensor bezpośrednio na moim kontrolerze domeny co również jest często spotykaną praktyką.

W ATP w odróżnieniu od ATA nie ma czegoś takiego jak „ATP Center”. Mamy za to portal obszarów roboczych – workspace portal. NA chwilę obecną wystarczy wiedzieć że jeden obszar roboczy pozwoli nam obsłużyć wszystkie domeny w jednym lesie AD, a w danej chwili możemy mieć aktywne maksymalnie dwa obszary robocze.

Tworzenie obszaru roboczego

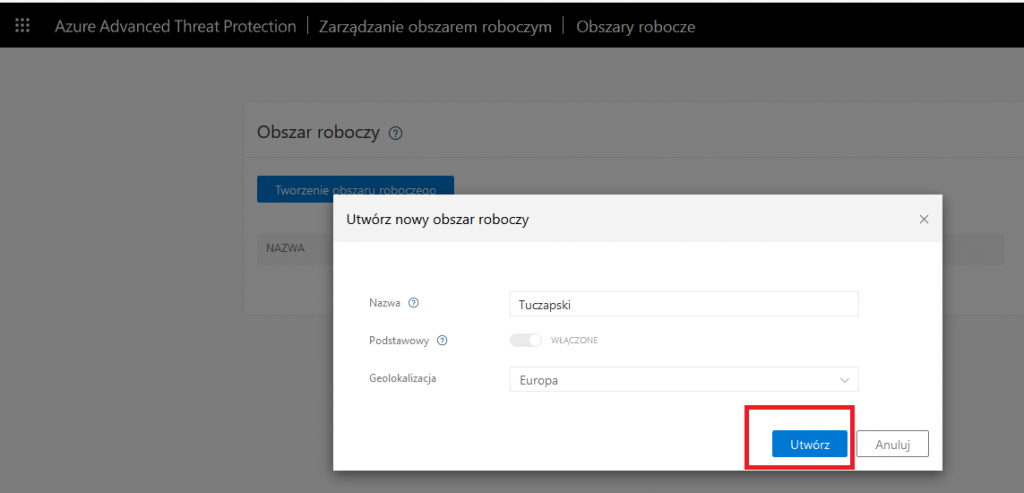

Zacznijmy od utworzenia obszaru roboczego. W tym celu wchodzę pod ten link. Loguję się swoim kontem Global Administrator (ewentualnie jako Security Admin) i klikam Tworzenie obszaru roboczego (UWAGA: konto użyte do logowania nie może być kontem typu cloud-only czyli w domenie onmicrosoft.com tylko zsynchronizowanym z naszego lokalnego AD). Następie podaję nazwę tworzonego obszaru roboczego, zaznaczam czy ma to być podstawowy obszar roboczy (dla nowo tworzonych obszarów automatycznie zaznaczone) i wybieram geolokalizację np. Europa. Następnie klikam Utwórz.

Po chwili powinien się pojawić na liście. Klikam jego nazwę aby przenieść się do portalu obszaru roboczego gdzie zintegruję go z moim AD.

Integracja obszaru roboczego ATP z Active Directory

W portalu mojego obszaru roboczego klikam Podaj nazwę użytkownika i hasło i podaję dane do połączenia się z moją domeną AD po czym klikam Zapisz.

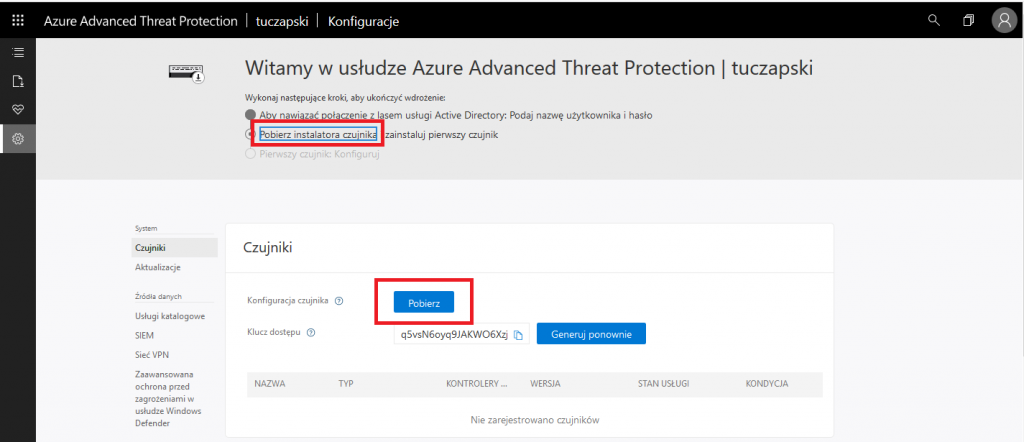

U góry portalu pojawi się nowa opcja Pobierz instalator czujnika, klikam ją i następnie klikam Pobierz. Ściągnięty plik instalacyjny umieszczam na kontrolerze/kontrolerach domeny celem instalacji. Można też czujnik zainstalować na oddzielnym serwerze ale wiąże się to z dodatkową konfiguracją sieciową (trzeba skonfigurować ruch sieciowy tak żeby trafiał nie tylko na kontroler domeny ale też na serwer z czujnikiem tzw. port mirroring). Po więcej informacji odsyłam do rozdziału „Architektura rozwiązania” na początku wpisu.

Instalacja ATP

Przed instalacją upewniam się że z serwera na którym będę instalował czujnik mogę dostać się pod następujące adresy:

- https://triprd1wceuw1sensorapi.atp.azure.com (Europa)

- https://triprd1wcuse1sensorapi.atp.azure.com (USA)

- https://triprd1wcasse1sensorapi.atp.azure.com (Azja)

Rozpakowuję ściągniętego ZIPa i odpalam instalkę Azure ATP Sensor Setup.exe. Jeśli pojawi się monit że trzeba zainstalować Microsoft .NET Framework (min. wersja to 4.7) to można a nawet trzeba zainstalować od ręki. Po instalacji .NET Framework serwer zostanie automatycznie zrestartowany. Po restarcie instalacja powinna być kontynuowana automatycznie. Na początku trzeba wybrać język i kliknąć Next. Jeśli instalujemy sensor na kontrolerze domeny to nie ma do wyboru innej opcji niż instalacja Sensor. Klikam Next.

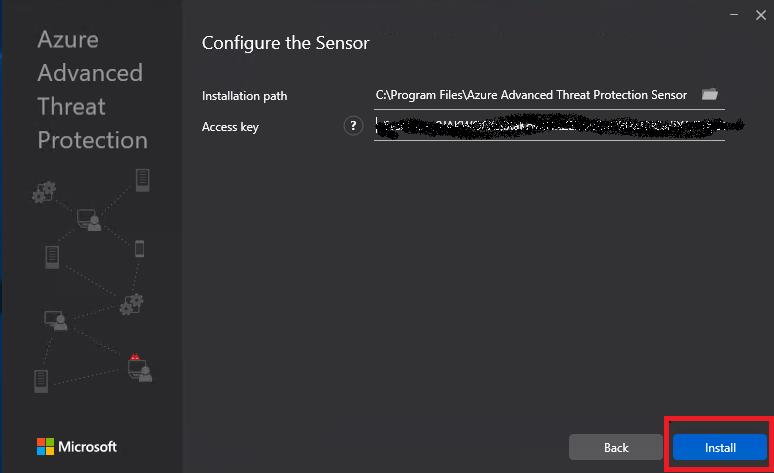

W następnym widoku podaję ścieżkę instalacji Sensora lub pozostawiam domyślną i podaję klucz wygenerowany na portalu (patrz wyżej). Klikam Install.

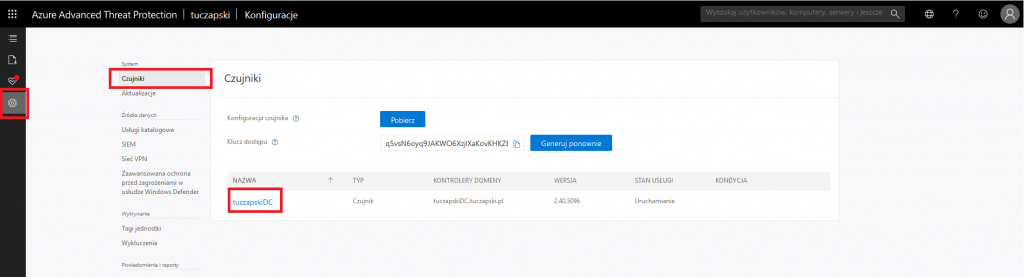

Po instalacji klikam Finish. Teraz wchodzę znów na portal ATP i na mój wcześniej utworzony obszar roboczy. W obszarze wchodzę w jego konfigurację (ikona trybika po lewej stronie), następnie w menu wybieram Czujniki i klikam na nazwę mojego czujnika. Tutaj też mogę sprawdzić czy zainstalowany czujnik działa poprawnie – jeśli tak jego status powinien być widoczny jako Uruchomiono.

W nowo otwartym oknie mogę uzupełnić jego opis oraz ustawić kandydata na synchronizatora domeny. Ponieważ mam tylko jeden kontroler domeny na którym zainstalowałem czujnik włączam tą opcję.

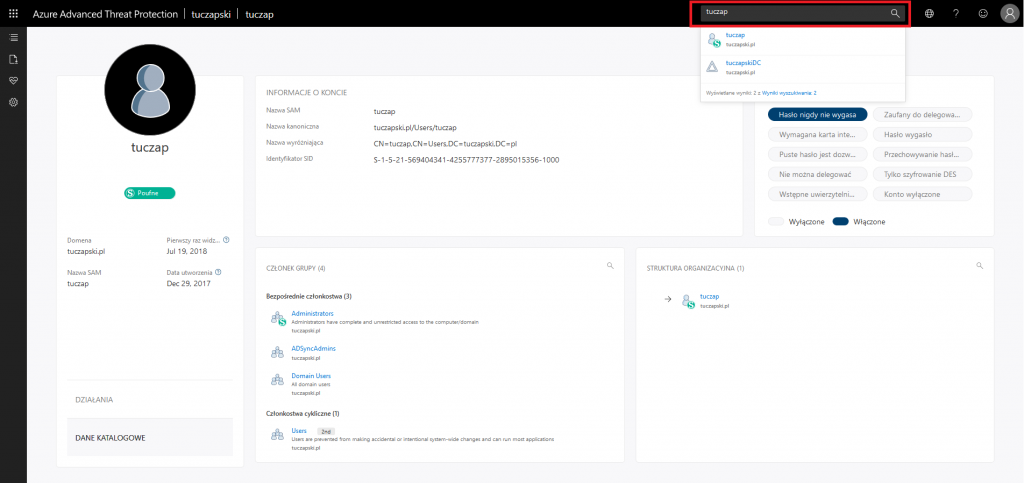

Mogę sprawdzić czy wszystko działa poprawnie wyszukując w prawym górnym rogu jakiegoś użytkownika albo obiekt domeny. Jeśli jestem w stanie go podejrzeć to znaczy że ATP zostało skonfigurowane poprawnie 🙂

Jak już gdzieś wspominałem tak ATA jak i ATP potrzebuje chwili żeby się rozkręcić. Oczywiście im więcej ruchu mamy w domenie tym lepiej bo wtedy usługa jest w stanie lepiej uczyć się zachowań użytkowników – jak, kiedy i skąd się logują i jakie akcje wykonują.

Jeśli chodzi o samą instalację i konfigurację to byłoby na tyle. Oczywiście można jeszcze skonfigurować integrację z VPN, wykluczenia oraz konta Honeytoken (specjalne konta które monitorujemy pod kątem złośliwych aktywności – takie przynęty dla hackerów 🙂 ).

W miarę upływu czasu polecam jeszcze sprawdzić sobie oś czasu naszego obszaru roboczego – fajnie pokazuje nam co się działo w domenie i na co zwrócić uwagę.

W następnym wpisie przymierzymy się do skonfigurowania stacji roboczych do pracy z Intune oraz AIP 🙂